卸载 OpenClaw:止损、收敛权限, 回到可控的系统边界

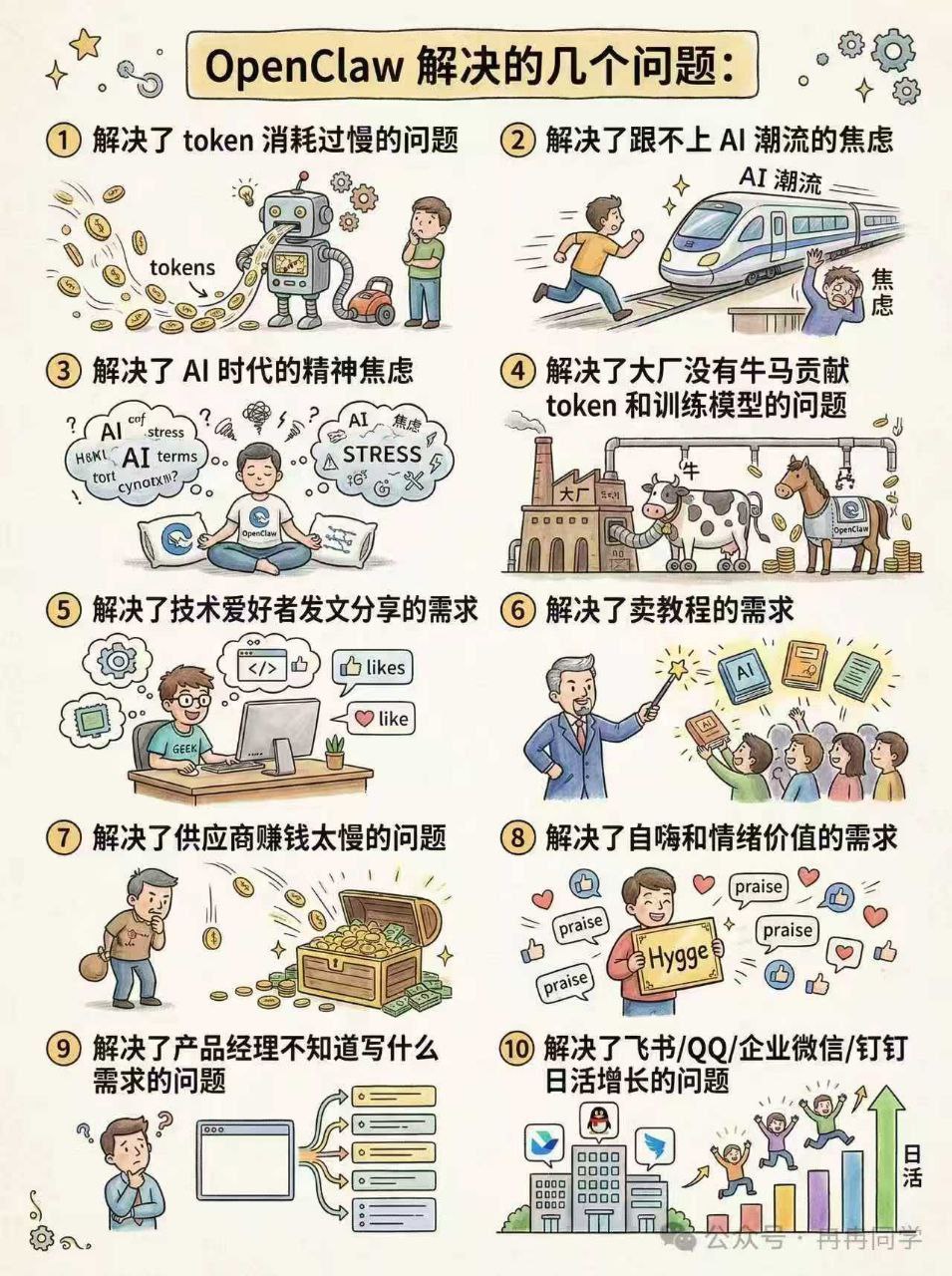

这不是“新玩具测评”。这是一次针对权限、数据面、供应链、成本的冷静复盘:OpenClaw 让你付出大量 token 与注意力,但往往并没有带来相称的产出;同时,越深度的系统权限越意味着越大的安全暴露面。

新闻与权威提示

做“卸载/整改”决策前,建议先阅读权威提醒与媒体报道的具体表述,再结合自己的权限配置与暴露面做处置。

- 风险提示强调:升级不等于安全。公网暴露、管理员权限、明文存储密钥等配置仍可能带来攻击风险

- 核心思路是“最小权限 + 隔离边界 + 可回滚”,把不确定链路关进笼子

- 报道引述知情人士称:部分机构出于安全考虑通知不得在办公设备安装;已安装者需报告并接受安全检查,可能被要求卸载

- 另有知情人士称:部分通知并非全面禁止,而是规定使用前需事先获批

- 媒体报道汇总“乱删内容、隐私泄露、乱花钱”等反馈,并提及失控事件与高额 token 账单风险

- 风险提示指出:审慎使用;即使修复已知漏洞,仍需针对公网暴露、权限与密钥管理做防护

弊端与风险:真正的问题在“边界”

任何“电脑操作型 AI”一旦被授予过高权限,风险就不再是抽象概念,而是具象的攻击面:数据被读、账号被盗、供应链被投毒、系统被持久化。

“为了更好用”而默认高权限,会把本应隔离的系统能力暴露给不确定链路(模型、插件、代理、脚本、远端服务)。

浏览器会话、剪贴板、文件系统、密钥、企业 IM 与云盘,都是高价值目标。一旦链路被污染,损失往往不可逆。

依赖、镜像、脚本、自动更新与第三方工具链越复杂,越需要“可验证来源+最小权限+可回滚”的工程纪律。

电脑操作自动化很容易把“看似合理”的步骤执行成灾难性的破坏:误删、误覆盖、误提交、误外发,成本远高于收益。

把“安装与配置”交给不透明的远程服务,会把风险从“工具本身”扩大到“对方的脚本、镜像与权限操作”。一旦涉及高权限与密钥,后续审计成本极高。

报道提及有人因 API 密钥疑似泄露,短时间出现高额 token 账单。对企业/个人来说,成本与追溯都可能非常痛。

把 root 权限交给“不可验证的行为主体”,本质上就是放弃了安全边界。无论你是否认可这句话,它都提醒你:先问边界,再谈效率。

token 成本:你付出的,远不止账单

OpenClaw 类型产品往往把复杂度“转移”到 token 与时间上:反复试错、上下文膨胀、长链路工具调用,消耗的不只是钱,还有注意力与项目节奏。

为了“看起来很先进”,你可能持续投 token、投硬件、投时间,但产出仍停留在“演示能跑”而非“稳定可用”。

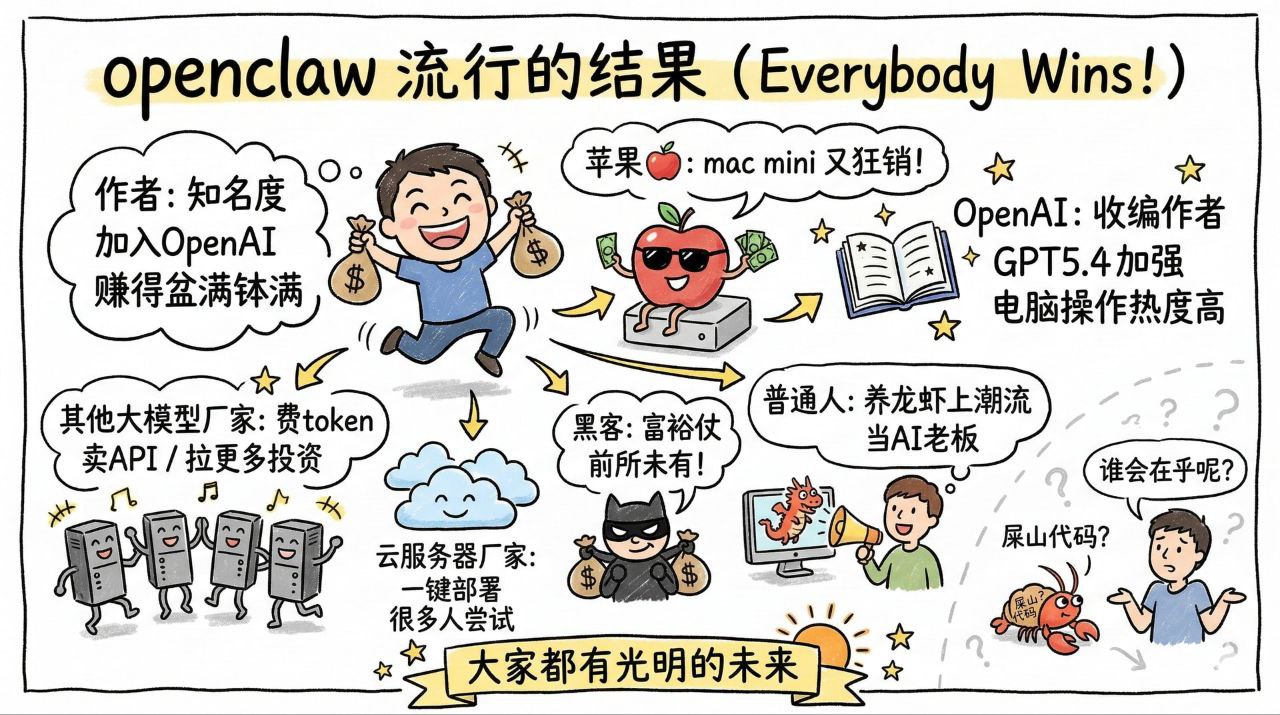

大量媒体与既得利益者会放大“神奇案例”,赚流量、卖课程、卖云资源、卖 token。真正承担风险的是终端用户。

很多所谓“被解决的问题”本质是情绪与叙事:赶潮流焦虑、精神焦虑、自嗨与情绪价值、内容与教程商业化、供应商变现太慢、日活增长需求等——并不等于真实生产力提升。

安全叙事之所以容易出圈,是因为它抓住了真实的恐惧:当你把系统边界交出去,后果很难通过“我很谨慎”来抵消。

- 撤销高权限与持久化权限(root/管理员、开机启动、计划任务)。

- 旋转所有可能暴露的密钥/Token/会话(含浏览器与云盘)。

- 梳理网络出口与代理(PAC/系统代理/证书)是否被篡改。

- 必要时做干净回滚/重装,并恢复到最小权限工作流。

专业卸载服务(中国大陆可上门)

如果你已经在主力机/工作机上部署过 OpenClaw,或者曾经授权过高权限、接入过关键账号,我们提供“卸载 + 风险收敛 + 环境恢复”的一体化服务,目标是把系统恢复到可解释、可验证、可回滚的状态。

- 卸载与残留清理(进程/服务/启动项/计划任务)

- 权限回收与关键配置复核(代理/证书/hosts/环境变量)

- 账号与密钥旋转建议(按暴露面给清单)

- 必要时协助回滚或重装与数据迁移

- 风险点复盘与处置记录(可交付给团队/领导)

- 后续最小权限使用建议(避免复发)

- 可选:关键目录/启动项对照清单

FAQ

这里强调的是通用风险模型:高权限 + 不确定链路 + 复杂供应链 = 攻击面扩大。具体实现与使用方式不同,风险程度也不同,但“边界意识”永远正确。

如果没有授予高权限、没有接入关键账号/密钥、没有修改系统网络与证书,通常处理成本较低;反之建议按“可能暴露”做最小化处置。

把它当作检查表:要做最小权限、隔离环境、密钥保护与可回滚;不要把实例暴露公网、不要长期管理员权限运行、不要明文保存密钥、不要把不透明远程安装当成“省事”。

长任务需要更多上下文与工具调用,失败重试会重复消耗;而“看起来更聪明”的链路往往更长、更贵。成本曲线经常比收益曲线更陡。

把 `pages/index.vue` 里 `href=\"#\"` 替换成你的链接即可(如企业微信活码落地页、金数据/腾讯问卷、或自建表单)。